Доброго времени суток шановний відвідувач. У сьогоднішній статті я пропоную тобі розглянути ні як зазвичай установку і конфігурування серверів і клієнтських станцій з самого початку, а звичайні будні системного адміністратора. А розглядати ми будемо запуск певної програми з-під імені адміністратора, розглянемо які існують рішення і чим вони відрізняються. Причиною, через яку адміністратори стикаються з цією проблемою задоволена проста, в нашій практікте ит-аутсорсингу, ми досить часто стикаємося з ситуацією, коли додаток (особливо вітчизняних розробників) не орієнтовані на UAC, а чому так, запитаєте у розробників програми. Тестувати будемо в віртуальному середовищі Hyper-V на віртуальній машинідругого покоління з ОС Windows 8.1.

Тим часом версія 0 вже доступна і поставляється в стандартній комплектації навіть з більш новими операційними системами. Командний рядок завжди вводиться, а потім дію запускається за допомогою ключа повернення - для адміністраторів - загальний спосіброботи. Механізм, за допомогою якого одна командний рядок вводиться після того, як інша не здається особливо ефективною з першого погляду. Перш за все, команда повинна бути введена правильно - і як швидко ви помиляєтеся, особливо з більш довгими командами.

Однак, коли пакетний процес виконується, і адміністратор поміщає ці командні рядки в файл і виконує їх по одному, графічний користувальницький інтерфейс, Як правило, більше не в змозі йти в ногу з ефективністю. У найпростішому випадку сценарій являє собою кілька команд в текстовому файлі, які обробляються по рядках.

різноманітність присутній

Розглядати ми будемо три утиліти:

RunAs - запускає конкретні засоби і програми з дозволами, відмінними від тих, які надає поточна обліковий запис. Ця утиліта не є сторонньою, вона входить в поставку ОС Windows. Довідка по утиліті runas /?

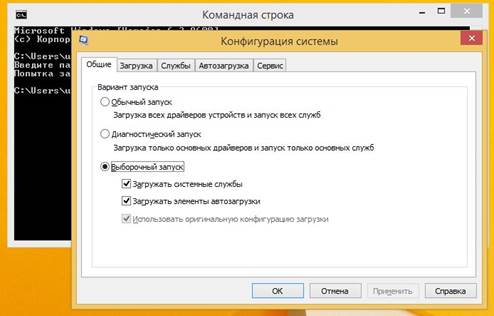

Тестувати будемо на вбудованої утиліти msconfig.exe, яка входить в ОС Windows. Запуск цієї утиліти здійснюється тільки з облікового записумають права адміністратора.

Потрібні тільки такі кроки. Тому скрипти можуть виконуватися тільки в тому випадку, якщо дозвіл надається явно. Щоб визначити поточне задане керівництво по виконанню, є, звичайно, також команда. Проте, рівень повноважень адміністратора необхідний для зміни або установки керівництва по виконанню.

Ось точка розблокування, яка повинна бути натиснута. Це буде скасовано. Це дозволяє писати сценарії на вашому комп'ютері і запускати їх без необхідності отримання сертифіката. І більш небезпечні сценарії з Інтернету не запускаються. У цьому діалоговому вікні скасовується процес блокування файлів.

УВАГА! Запуск утиліти буде здійснюється з-під облікового запису доменного адміністратора. В реалії не рекомендується цього робити, краще створити окремий обліковий запис для подібних моментів.

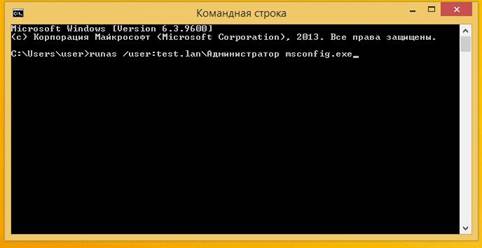

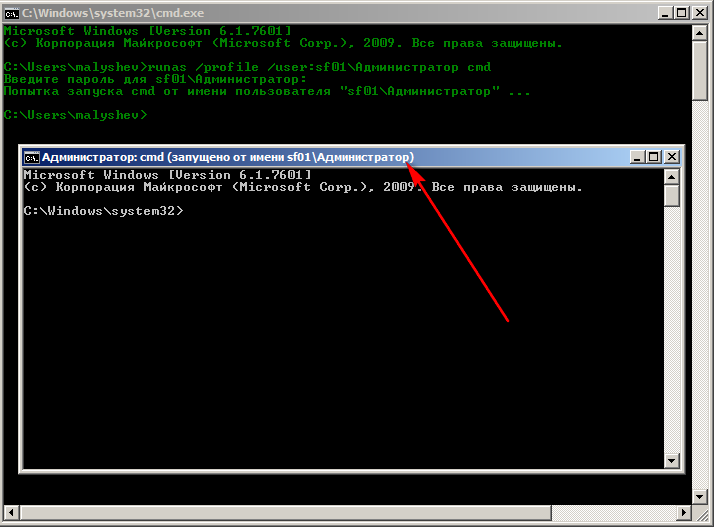

Отже, спробуємо скористатися влаштованої утилітою RunAs, для цього запустимо командний рядок і напишемо наступне

Отримуємо доступ з-під звичайного користувача

Для цього необхідні параметри сценарію - при необхідності. Але це нововведення не слід приймати. Для цього є дві важливі причини. Сюди входять всі повідомлення про помилки, які можуть виникати під час процесу сценарію. Неможливо додати ці параметри в сценарій. Швидше, він використовує шлях. Замість другої команди вам потрібно буде ввести одну з наступних команд. Це вирішує відповідні проблеми. Таким чином, рядок в дужках виконується як команда. Це, по крайней мере, одна рука при створенні скриптів.

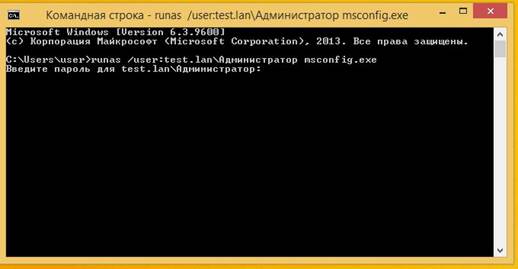

Попрошу зауважити, що вводиться пароль не буде доступний широкому

Після вдалого введення пароля та імені облікового запису, відкриється вікно msconfig.exe

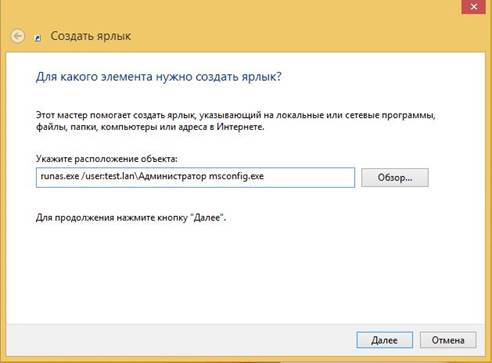

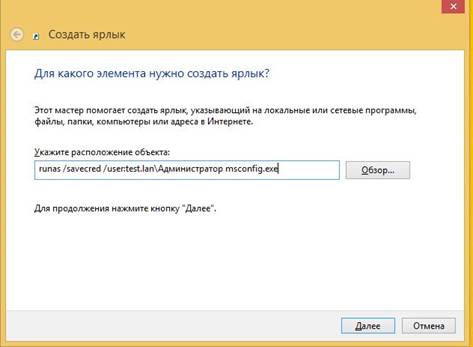

Тепер створимо ярлик для запуску msconfig.exe з-під обліковим записом адміністратора.

Ви хочете повністю використовувати сайт?

Крім того, ви можете створити каталог, в який ви можете помістити свої скрипти, - і каталог не повинен містити пробілів в імені шляху. Ви не авторизовані. Щоб мати багато елементів, які відображаються повністю, у вас повинна бути підписка. Ви хочете стати передплатником, без проблем.

Запуск додатків в якості адміністратора з використанням комбінації клавіш

Ця ж комбінація може використовуватися для додатків, доступних на панелі завдань.

Запуск додатків в якості адміністратора за допомогою контекстного меню

Використання цієї опції простий, просто клацніть правою кнопкоюмиші на додатку для запуску і виберіть варіант «Запуск від імені адміністратора» або «Запуск від імені адміністратора».

Після вдалого введення пароля запуститься вже відомий msconfig.exe.

Питання напрошується сам собою, чи дозволить адміністратор, користувачеві знати пароль від облікового запису має права адміністратора, ім'я від якого легко подивитися у властивостях ярлика?

І ще, пароль при запуску ярлика потрібно буде вводити кожен раз, що не зручно для користувача, якщо ви заходите полегшити життя йому, використавши параметр «/ savecred», то ви створите величезну діру в системі безпеки.

Запускати додатки в якості адміністратора, використовуючи стрічку провідника файлів

Цей параметр також застосовується для запуску додатків в якості адміністратора з браузера файлів. Для цього ми знайдемо додаток для виконання, виберіть його і перейдіть в меню «Управління», а в групі «Виконати» виберіть варіант «Виконати як адміністратор».

Запуск додатків в якості адміністратора за допомогою диспетчера задач

Коли у нас є доступ до диспетчера завдань, перейдіть в меню «Файл» і виберіть варіант «Виконати нове завдання». У видимій частині вікні ми запустимо додаток для запуску і активації команди «Створити цю задачу» у вікні «Адміністративні привілеї». Натисніть «ОК», щоб запустити цю програму в якості адміністраторів.

Ось приклад для створення величезної дірки:

Ви захотіли полегшити життя користувачу, додаємо параметр «/ savecred»

Запускаємо ярлик і вводимо пароль, при першому запуску утиліта пропонує ввести пароль

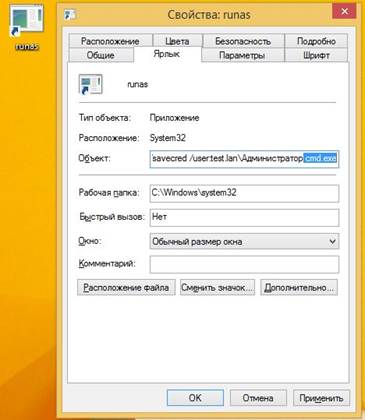

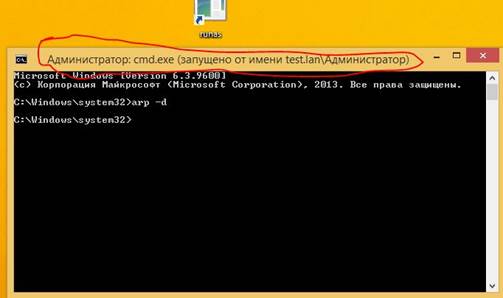

Вводимо пароль і говоримо прощай! При повторному запуску утиліта не вимагатиме пароль, а точніше вона тепер взагалі не буде його вимагати, ви подумаєте «Ну і що!». А давайте спробуємо у властивостях ярлика змінити запускається утиліту, наприклад, на cmd.exe.

Запуск додатків в якості адміністратора з використанням розширених властивостей ярлика

Натисніть кнопку «Додатково» і у вікні активуйте прапорець «Запуск від імені адміністратора». В поле «Дії» виберіть виконуваний шлях. З деякими із зазначених способів ми можемо запускати різні додатки в якості адміністраторів і отримувати максимальну віддачу від них.

Вам сподобалося і допомогло в цьому уроці? Ви можете винагородити автора, натиснувши цю кнопку, щоб дати йому позитивну точку. Однак стаття, перекладена автоматично, не завжди ідеальна. Він може містити синтаксичні помилки, граматику або використання слів, більш-менш те ж, що і іноземець може помилятися, кажучи мовою, яка не є його власним.

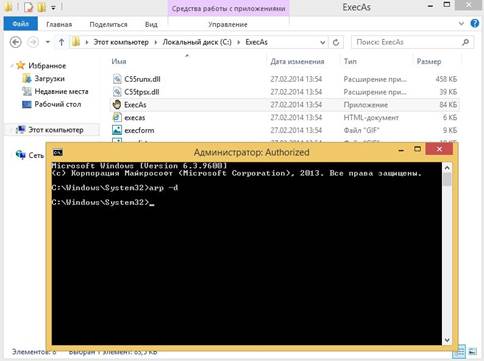

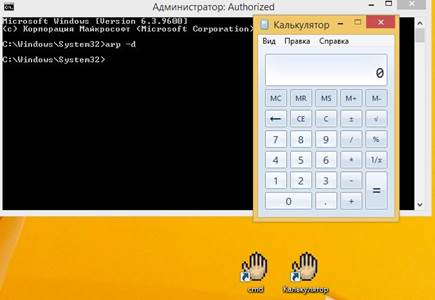

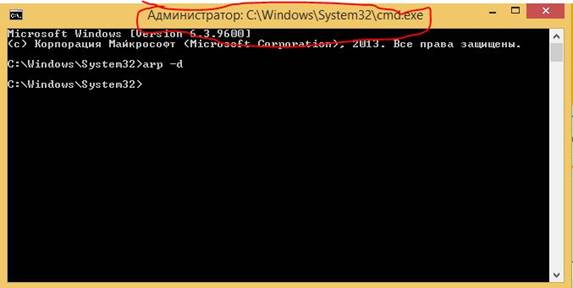

Намагаємося запустити і ....

"Мати твою! Він тільки що почистив arp-кеш ». Я думаю якщо ви використовуєте «/ savecred», то ви навряд чи знаєте, що таке arp-кеш і що для його очищення потрібні права адміністратора.

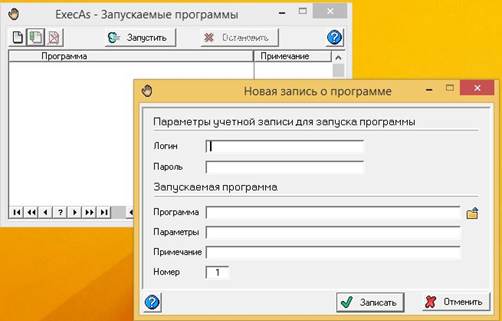

Утиліта ExecAs призначена для запуску будь-яких програм з правами, відмінними від прав поточного користувача. Можна застосовувати для запуску програми Locker з правами адміністратора з-під обмеженою облікового запису. Це дозволяє заборонити операторам доступ до файлів бази даних програми Locker і взагалі до запуску будь-яких небажаних програмкрім Locker-a.

Як запустити програму в якості адміністратора

Корпорація Майкрософт не несе відповідальності за будь-які неточності, помилки або шкоду, спричинені неправильним перекладом вмісту або використанням його клієнтами. У разі помилок і пропозицій ви можете заповнити запитальник в кінці цієї статті. Можливо, ви зможете запускати останні версіїодних і тих же програм без необхідності запускати їх в якості адміністратора. Це може становити загрозу безпеці, використовуючи облікові дані адміністратора для запуску невідомої програми.

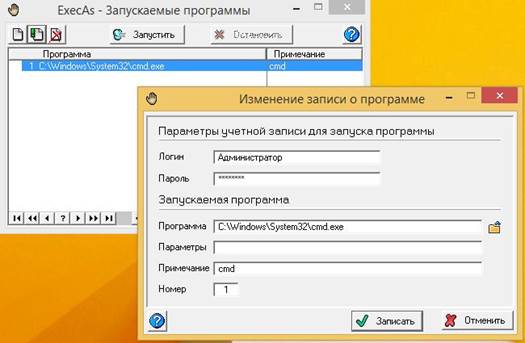

ExecAs дуже проста утиліта, з якою зможе працювати навіть школяр.

Позитивною рисою є її простота.

Негативною рисою є відсутність роботи з доменними обліковими записами.

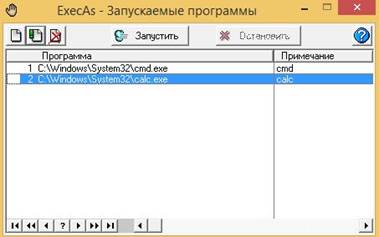

Отже, після створення локальної наукового записи з обмеженими правами і облікового запису з правами адміністратора, запустимо ExecAs.

Запускайте тільки довірені програми з правами адміністратора. Ця процедура може збільшити ризик захисту. Ця процедура також може зробити ваш комп'ютер або мережу вразливою для зловмисників або шкідливих програм, Таких як віруси. Процес, описаний в цій статті, рекомендується для запуску програм, оскільки вони призначені для реалізації певних функцій або для їх реалізації. Перш ніж ви вносите ці зміни, ви можете оцінити ризики, пов'язані з реалізацією цього процесу в конкретному середовищі.

Якщо ви вирішите впровадити цей процес, зробіть подальші кроки для захисту вашої системи. Рекомендується використовувати цей процес тільки в тому випадку, якщо ви насправді потрібно. Щоб запустити програму в якості адміністратора, виконайте наступні дії.

При першому запуску, додаток відразу пропонує ввести ім'я облікового запису та пароль, а також вказати шлях до додатка яке потрібно запустити. Будемо запускати cmd.exe про імені локального адміністратора. Попрошу зауважити, що вводиться обліковий запис вказується без імені машини. Щоб додати віджет, натискаємо на значок папки, який знаходиться в кінці рядка «Програма».

Натискаємо «Записати». Наше додаток буде під номером 1.

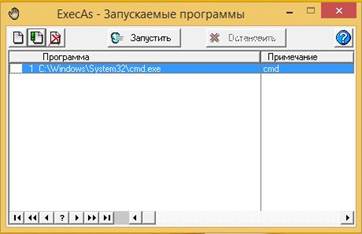

Закриваємо ExecAs і знову запускаємо.

Як ми бачимо, cmd.exe відразу запустилось при запуску ExecAs. Справа в тому, що якщо у вас один додаток в списку запускаються в ExecAs, то це додаток буде відразу запускатися, це досить добре, але якщо у вас наприклад, більше одного додатка?

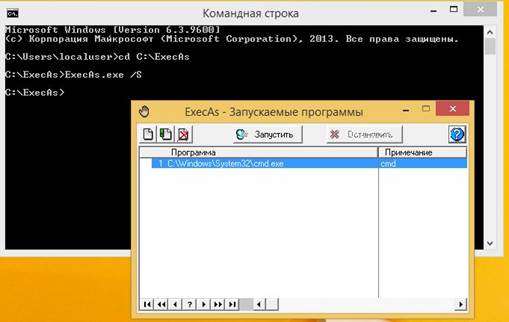

Відкриваємо cmd, переходимо в каталог з додатком ExecAs, і запускаємо його з параметром нижче

Тепер ми можемо додати ще один додаток, наприклад калькулятор

Тепер якщо ми закриємо і відкриємо ExecAs, ми побачимо вікно вище, цього не повинно статися. Для цього є параметр NN - номер програми, що запускається.

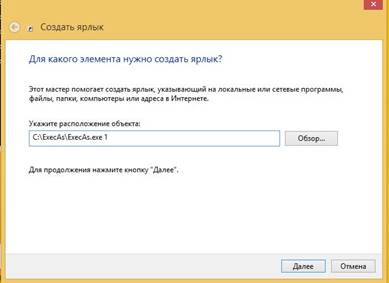

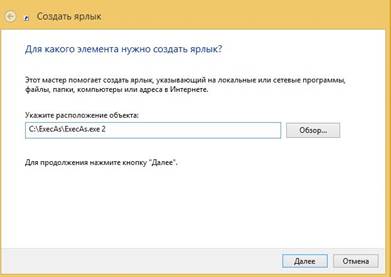

Створимо два ярлика, один для запуску cmd, інший для калькулятора.

Запускаємо обидва ярлика

Не забуваємо про номер програми, який можна змінювати при додаванні запускається програми, і який можна подивитися в списку програм, що запускаються.

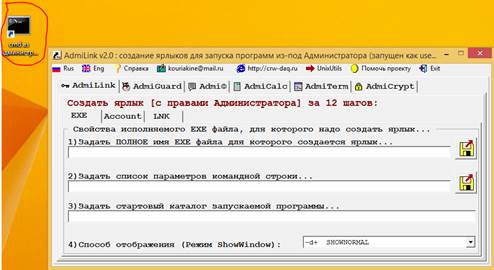

AdmiLink

AdmiLink - утиліта, за допомогою якої Адміністратор може створити ярлик, що дає можливість користувачам з обмеженими правами запускати конкретну (без можливості заміни!) Програму з правами адміністратора (або будь-якого іншого користувача) без (інтерактивного) введення пароля.

Типовим застосуванням програми AdmiLink є адміністрування захищених систем, в яких користувач працює в основному під своєю обмеженою обліковим записом, і тільки окремі, строго обмежені Адміністратором функції запускає під Адміністратором, не знаючи його пароля і не маючи можливості запускати інші, несанкціоновані програми.

Іншим типовим прикладом є використання AdmiLink для запуску потенційно небезпечних програм, наприклад, Web браузера, зі зниженими правами без введення пароля. Так, щоб уникнути зараження машини вірусом, можна запускати Web браузер під обліковим записом обмеженого користувача, що різко знижує ймовірність пошкодження системи. Щоб не вводити кожен раз пароль обмеженого користувача, на робочому столі можна зробити ярлик для запуску Web браузера під обмеженим користувачем.

Як працює AdmiLink

До складу пакету входить дві програми: AdmiRun і AdmiLink.

AdmiRun - проста консольна завдання, яка вміє тільки одне - запускати інші програми від імені Адміністратора (або будь-якого іншого користувача). При інсталяції AdmiRun копіюється в каталог Windows, щоб бути доступною в будь-якому каталозі. AdmiRun може працювати як в пакетному режимі (в командних файлах), так і для інтерактивного запуску програм (через ярлик на Робочому столі). Формат виклику можна отримати, набравши AdmiRun /? Зрозуміло, для запуску програм від імені Адміністратора потрібно знати пароль. З іншого боку, з міркувань безпеки відкрито передавати пароль не можна, інакше вся система захисту позбавляється сенсу. Вихід полягає в передачі зашифрованою облікового запису (обліковий запис = користувач + домен + пароль). Обліковий запис AdmiRun отримує демонстративно відкрито, через командний рядок, проте зрозуміти з неї нічого не можна - обліковий запис передається як зашіфрованнний ключ. Ключ прив'язаний до конкретного виконуваного файлу, без цього файлу AdmiRun просто не зможе розшифрувати обліковий запис. Тому якщо користувач спробує запустити іншу програму з таким же ключем, він зазнає невдачі. Більш того, для того, щоб зробити життя хакерів веселіше, ключі генеруються з використанням випадкових чисел і ніколи не повторюються.

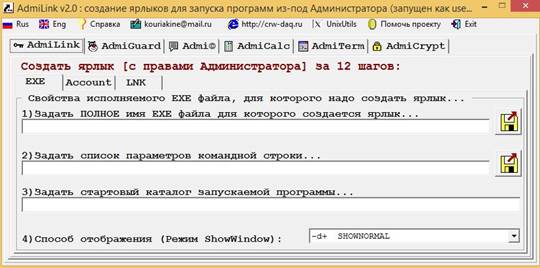

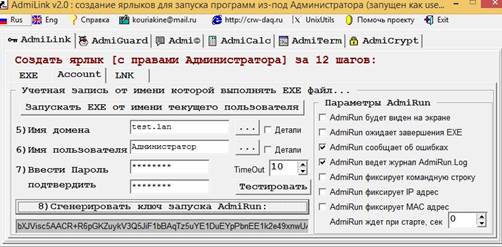

Отже, після установки AdmiLink, раджу при установці прибрати галочку з створення всіх ярликів і запускати утиліту тільки з каталогу де вона встановлена, запусків AdmiLink.

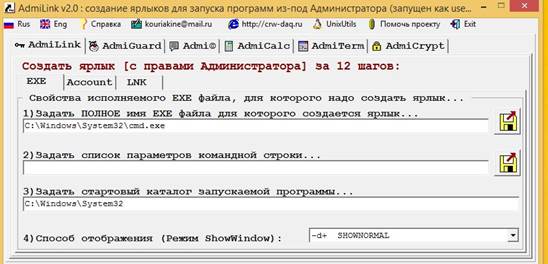

1) В поле «Задати ім'я виконуваного файлу, що цікавить програми» вкажемо шлях, натиснувши на значок дискети. У нашому випадку це буде cmd.exe

2) Поле «Поставити командний рядок для виконуваного файлу» залишимо порожнім.

Цей крок необов'язковий, якщо вони не введені. Крім того, майте на увазі, що можна вказати прив'язку шифрування облікового запису до командного рядка, щоб не можна було отримати права адміністратора підмінивши параметри командного рядкав ярлику.

Наприклад, роблячи ярлик c: \ windows \ system32 \ control.exe timedate.cpl для корекції системного часу, не забудьте прив'язати шифрування до командного рядка, інакше, відредагувавши ярлик, можна буде запустити, наприклад, c: \ windows \ system32 \ control. exe nusrmgr.cpl і отримати доступ до управління користувачами, що зовсім недобре.

3) Поле «Поставити стартовий каталог запускається програми ...» зазвичай заповнюється автоматично

4) Поставити режим відображення вікна програми.

- SHOW - запускати програму, видиму на екрані. це звичайний режимдля інтерактивних програм.

- HIDE - запускати програму, невидиму на екрані. Це режим для службових програм, що працюють у фоновому режимі.

Переходимо на вкладку «Accout»

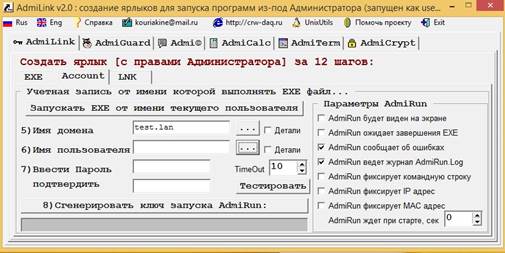

5) В поле «Ім'я домену» вказуємо NetBios ім'я або повне ім'я домену, в нашому випадку test.lan.

6) У полі «Ім'я користувача» можемо вписати Адміністратор або натиснути «...» для вибору облікового запису.

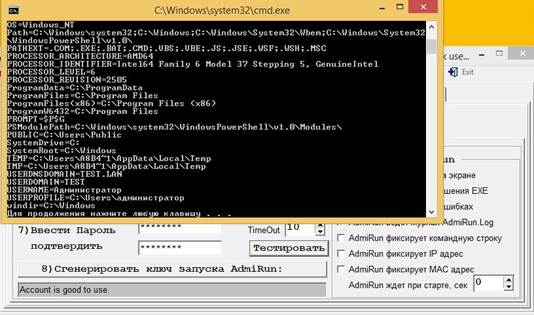

7) Вводимо пароль і його підтвердження і тиснемо «Тестувати».

Натискаємо будь-яку клавішу. Якщо з'явилося повідомлення «Account is good to use» означає все добре і йдемо далі.

8) Тиснемо «Згенерувати ключ запуску AdmiRun», без цього ключа запуск програми пройде невдало.

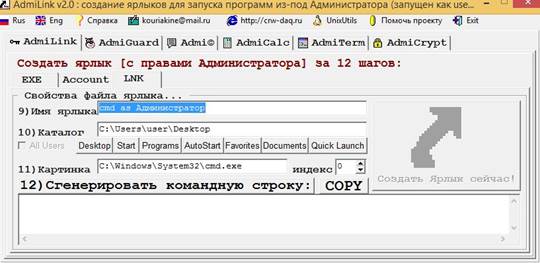

9) Переходимо на вкладку «Link» і задаємо ім'я ярлику

10) Задаємо каталог, і не забуваємо про ту обліковий запис з-під якої запущений AdmiLink

11) Поставити файл і індекс картинки для ярлика. Зазвичай це поле заповнюється автоматично. За умовчанням передбачається, що картинка береться з виконуваного файлу програми з індексом 0.

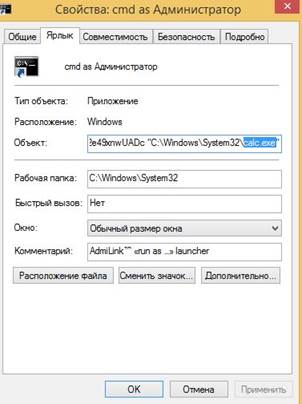

12) Натискаємо «Згенерувати командний рядок» і бачимо чарівну абракадабру

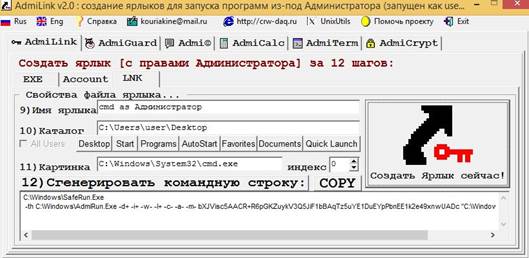

13) Тиснемо «Створити ярлик зараз»

Після натискання на «Створити ярлик зараз» створюється ярлик і скидаються всі поля.

запускаємо ярлик

Спробуємо змінити запускається програму у властивостях ярлика, наприклад, на калькулятор

Спробуємо запустити ярлик

Попрошу зауважити, що прив'язка до MAC, IP і командному рядку не проводилася.

До висновку. Не забувайте, що в запущеної програміз правами адміністратора, можна відкрити вкладку «Файл» якщо вона звичайно є і робити з ОС все що завгодно. Це вже проблеми безпеки скоріше ОС, так що будьте обережні.

Все, люди, мир Вам!

Частенько виникає ситуація, коли потрібно запустити cmd з правами адміністратора. Однак не так це просто зробити непідготовленому користувачеві. Вся проблема в тому, що за замовчуванням cmd запускається від імені поточного користувача, для запуску від імені адміністратора, потрібно або зайти в систему під логіном адміністратора, або зробити дещо яку хитрість.

Є певний нюанс, який потрібно виконати перед тим як запускати командний рядок від імені адміністратора. Потрібно перевірити чи включена обліковий запис адміністратора, якщо включена присвоїти їй пароль. А тепер давайте розберемося докладніше.

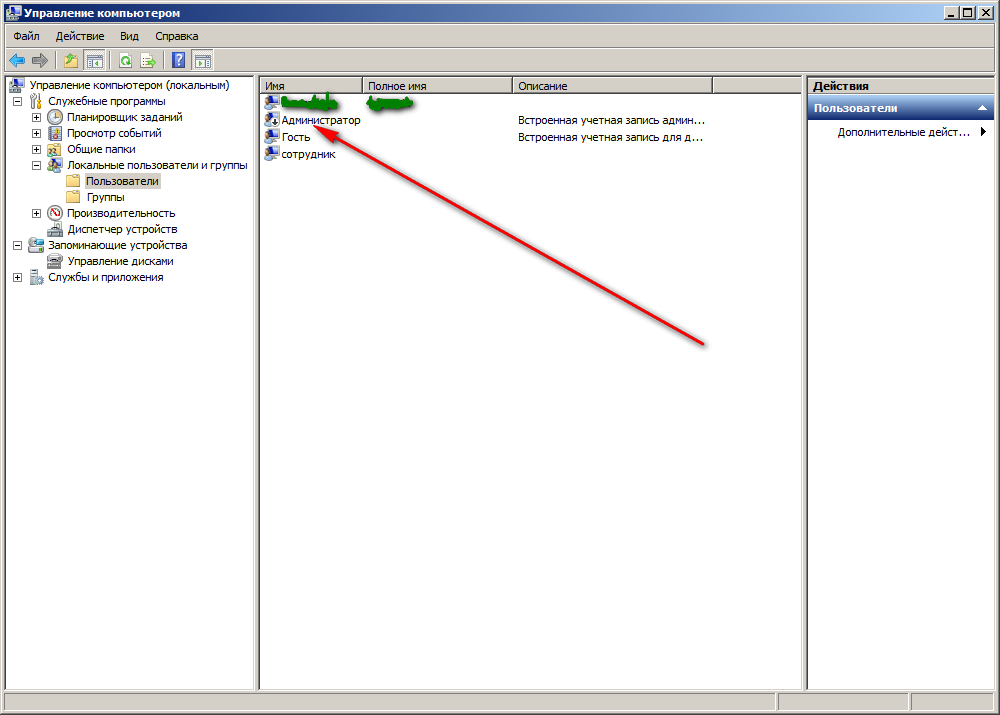

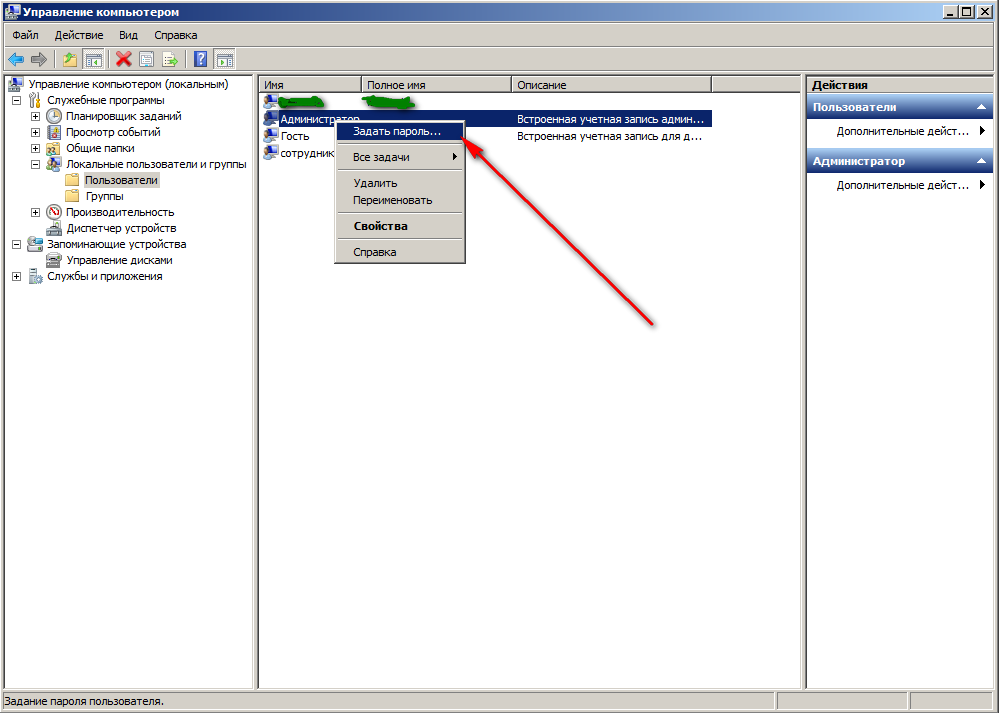

Для початку потрібно перевірити чи включена у вас обліковий запис адміністратора. Для цього, відкриваємо " управління комп'ютером”

переходимо до пункту " Локальні користувачі та групи” — “користувачі". Як бачите, в моєму випадку обліковий запис " Адміністратор"Відключена (на іконці висить стрілка).

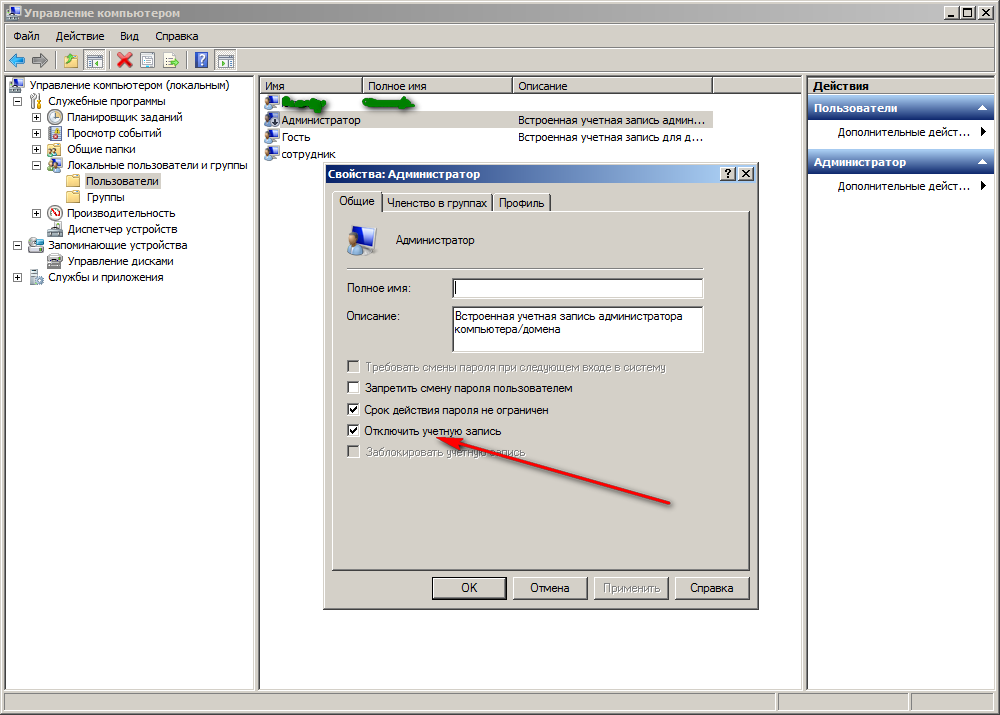

Подвійним кліком відкриваємо властивості облікового запису і знімаємо галку з пункту " Відключити обліковий запис”

Подвійним кліком відкриваємо властивості облікового запису і знімаємо галку з пункту " Відключити обліковий запис”

тиснемо " ОК". Стрілка з іконки адмінській учеткі пропала, значить вона включена. Тепер встановимо пароль. Для цього тисніть правою кнопкою мишки по облікового запису " Адміністратор"І виберіть пункт меню" Визначити пароль ...”

тиснемо " ОК". Стрілка з іконки адмінській учеткі пропала, значить вона включена. Тепер встановимо пароль. Для цього тисніть правою кнопкою мишки по облікового запису " Адміністратор"І виберіть пункт меню" Визначити пароль ...”

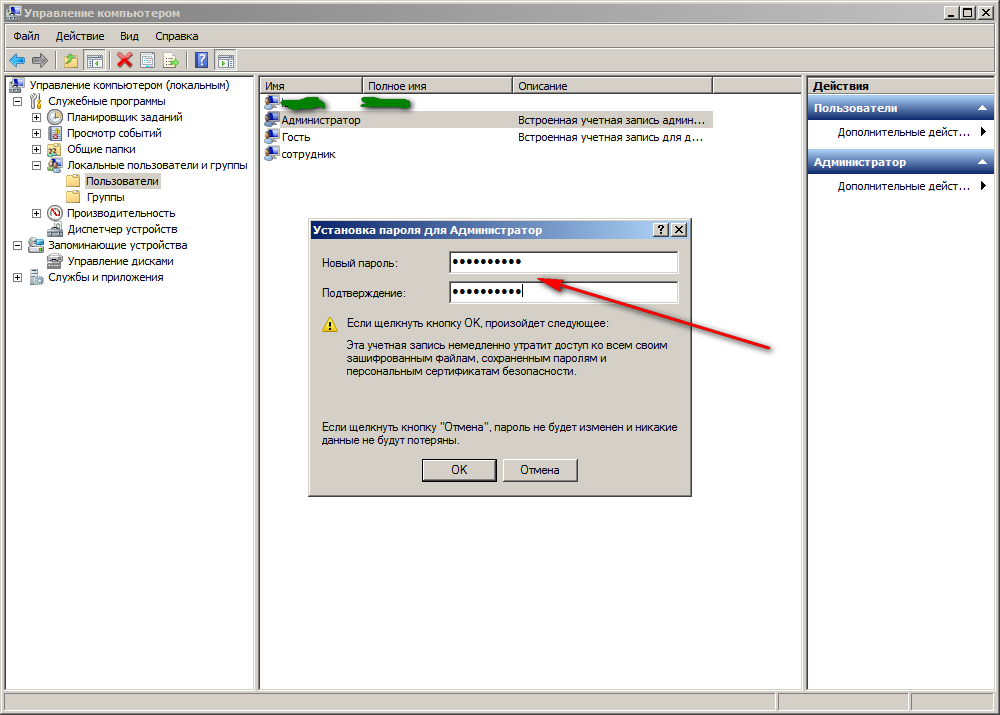

На попередження про зміну пароля, натисніть " продовжити"І два рази введіть пароль

На попередження про зміну пароля, натисніть " продовжити"І два рази введіть пароль

Готово! Тепер у вас є обліковий запис адміністратора і ви знаєте пароль до неї. Перейдемо до наступного етапу.

Готово! Тепер у вас є обліковий запис адміністратора і ви знаєте пароль до неї. Перейдемо до наступного етапу.

Запускаємо CMD з правами адміністратора

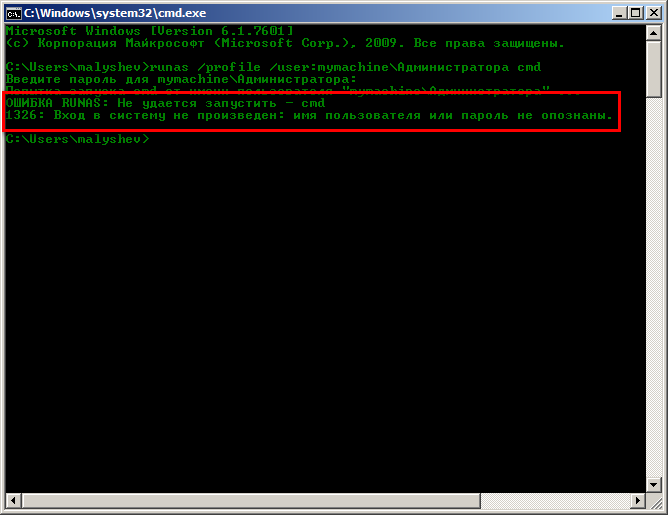

Відкриваємо командний рядок, для цього тиснемо " Пуск” — “виконати", Або поєднання клавіш" Win + R"І введіть команду cmd. У вікні, напишіть наступне:

runas / profile / user: mymachine \ Адміністратор cmd

(де mymachine- це ім'я вашого комп'ютера)

і натисніть клавішу Enter. Командний рядок запросить у вас пароль адміністратора, введіть його і дочекайтеся запуску командного рядка з правами адміністратора. Все було б добре але у мене після введення вилетіла помилка:

Така помилка може з'явитися в двох випадках. Перший - ви ввели неправильний пароль. Другий - ні разу не було виконано входу в систему під обліковим записом адміністратора (мій варіант).

Така помилка може з'явитися в двох випадках. Перший - ви ввели неправильний пароль. Другий - ні разу не було виконано входу в систему під обліковим записом адміністратора (мій варіант).

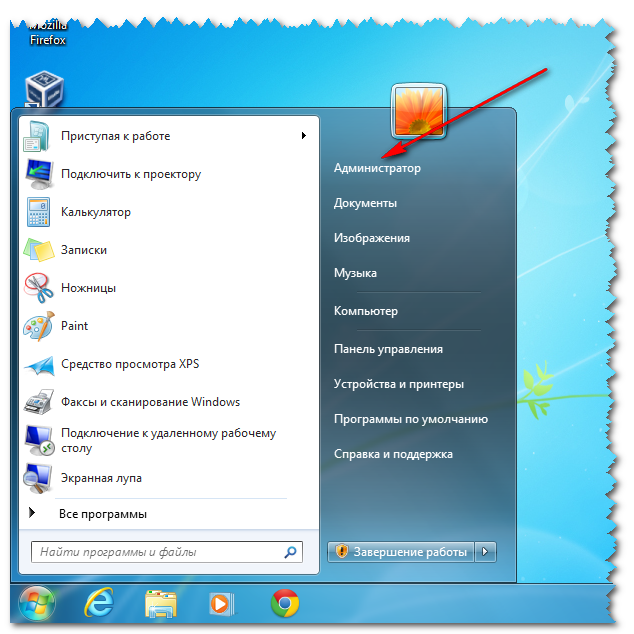

Потрібно вийти з системи і ввійти в неї з під обліковим записом адміністратора, так я і зробив

Тепер можна виходити і знову увійти під своїм обліковим записом. Коли ви ввійдете під своїм обліковим записом, спробуйте ще раз запустити cmd під адміністратором.

І вуаля! Відкрилося друге вікно командного рядка з під обліковим записом адміністратора. Тепер ви можете переглядати каталоги, і навіть запускати додатки від імені адміністратора.